計算機網絡服務面臨的主要威脅 可導致服務器癱瘓的攻擊類型剖析

在當今數字化時代,計算機網絡服務的穩定運行至關重要,但網絡攻擊始終是懸在服務器安全之上的達摩克利斯之劍。攻擊者利用各種技術手段,旨在耗盡服務器資源、破壞服務可用性或竊取敏感數據,最終導致服務器癱瘓,業務中斷。以下是幾種能直接導致服務器癱瘓的主要網絡攻擊類型:

1. 分布式拒絕服務攻擊

分布式拒絕服務攻擊是目前最常見、破壞力最強的攻擊形式之一。攻擊者通過控制一個由大量被入侵設備(如個人電腦、物聯網設備)組成的“僵尸網絡”,在同一時間向目標服務器發送海量的偽造請求。這些請求會迅速消耗服務器的帶寬、計算資源(如CPU和內存)或連接數,致使合法用戶無法訪問服務。DDoS攻擊規模巨大,動輒可達數百Gbps甚至Tbps的流量,普通防御措施難以招架。

2. SYN洪水攻擊

這是一種利用TCP協議三次握手缺陷發起的攻擊。攻擊者向服務器發送大量偽造源IP地址的TCP連接請求,即SYN包。服務器在收到SYN包后會回復SYN-ACK包并等待客戶端的ACK確認,從而在半開連接隊列中創建記錄。由于源地址是偽造的,ACK包永遠不會到來,導致大量半開連接堆積,耗盡服務器的連接資源,使其無法處理新的合法連接請求。

3. 應用層攻擊

與旨在耗盡網絡資源的DDoS不同,應用層攻擊(或第7層攻擊)針對特定的應用程序或服務。攻擊者模擬正常用戶行為,向Web服務器、數據庫或API接口發送大量看似合法但計算密集的請求。例如,反復進行復雜的搜索查詢、頻繁登錄嘗試或大量提交表單。由于每個請求都需要服務器進行實質性的處理和資源分配,這種攻擊能更高效地耗盡服務器的CPU、內存或磁盤I/O,導致應用響應緩慢甚至崩潰。

4. 慢速攻擊

這是一種相對隱蔽但極具殺傷力的攻擊方式。攻擊者通過建立與服務器的合法連接,然后以極低的速度發送請求數據或長時間保持連接不釋放。例如,在HTTP POST請求中,緩慢地發送消息體,或者發送不完整的HTTP頭并保持連接。每個這樣的連接都會長時間占用服務器的工作進程或線程資源,當連接數達到上限時,服務器便無法為正常用戶提供服務。

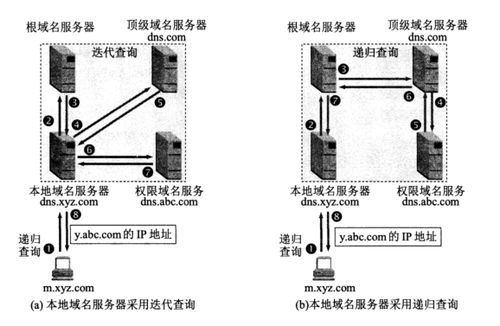

5. 放大反射攻擊

攻擊者利用某些網絡協議(如DNS、NTP、SNMP、SSDP)的“響應數據包大于請求數據包”的特性,將大量偽造了受害者IP地址的請求發送到這些開放的公共服務器上。這些服務器會將大得多的響應數據包“反射”回受害者的服務器,從而形成流量放大的效果。例如,DNS放大攻擊可以利用一個幾十字節的查詢,觸發一個數百甚至數千字節的響應。通過同時向多個反射器發送請求,可以輕松生成巨大的攻擊流量,淹沒目標服務器的網絡帶寬。

防御策略概覽

面對這些威脅,單一的防御措施往往不足。有效的防護通常需要結合多層策略:

- 流量清洗與黑洞路由:通過專業的DDoS防護服務或設備,在攻擊流量到達服務器之前進行識別和過濾,并將惡意流量“引流”到清洗中心。

- 資源冗余與彈性擴展:部署負載均衡,并利用云服務的彈性伸縮能力,在遭受攻擊時自動擴展資源以吸收部分流量沖擊。

- 應用安全加固:對Web應用進行代碼審計,使用Web應用防火墻(WAF)來識別和阻斷應用層攻擊模式。

- 協議與配置優化:調整服務器和網絡設備的TCP/IP堆棧參數(如減少SYN超時時間、啟用SYN Cookie),以緩解協議漏洞攻擊。

- 持續監控與應急響應:建立完善的網絡流量監控和告警系統,制定并演練應急預案,確保在攻擊發生時能快速響應和恢復。

導致服務器癱瘓的網絡攻擊形式多樣且不斷演進。了解這些主要攻擊類型及其原理,是構建健壯、彈性的計算機網絡服務防御體系的第一步。對于關鍵業務系統,投資于專業、主動的網絡安全防護已不再是可選項,而是保障業務連續性的必要基石。

如若轉載,請注明出處:http://m.v1667.cn/product/73.html

更新時間:2026-03-27 16:12:30